Kimana Misago

Entrepreneur & Consultant Cloud/IA

Alerte Rouge à Abidjan : Comment un simple téléphone d'occasion a failli détruire ma vie numérique

On pense souvent que les cyberattaques sophistiquées ne ciblent que les grandes entreprises ou les gouvernements. On se trompe. Parfois, la menace se trouve dans votre poche, achetée à la va-vite un jour de pluie à Abidjan.

Voici comment un Huawei P20 Pro d'occasion, vérolé par un rootkit au niveau du firmware, m'a coûté mon compte WhatsApp Business, mes accès publicitaires Meta, et presque ma réputation professionnelle.

Le Jour où la Pluie a Tout Changé

Octobre 2025. Si vous vivez à Abidjan, vous connaissez la violence de nos pluies torrentielles. Mon fidèle Redmi, acheté neuf quelques mois plus tôt, n'a pas survécu à l'une de ces averses diluviennes. L'eau s'est infiltrée dans les circuits pendant que je courais me mettre à l'abri. Verdict : hors service.

Dans l'urgence, impossible d'attendre une livraison ou de commander en ligne. Je me tourne vers le marché de l'occasion, très dynamique en Afrique de l'Ouest. En moins d'une heure, je trouve un Huawei P20 sur le marché .

Extérieurement ? Impeccable.

Le vendeur me le présente comme une version 256 Go, presque neuve. Le prix est attractif sans être suspicieusement bas. J'inspecte l'écran, les boutons, la caméra. Tout semble fonctionnel.

Grosse erreur.

48 Heures pour Perdre le Contrôle

Je rentre chez moi, impatient de reprendre le cours normal de mes activités. Je configure mes comptes : Gmail, Slack, LinkedIn, mes outils DevOps, et bien sûr WhatsApp Business - mon principal canal de communication avec mes clients.

Tout semble normal. L'interface EMUI est fluide, les applications s'installent sans problème. Je me félicite même d'avoir trouvé une bonne affaire.

Samedi soir, première alerte.

Je reçois une notification de connexion suspecte sur Instagram. Puis Facebook. Puis Twitter. En l'espace de quelques heures, je commence à perdre l'accès à mes réseaux sociaux, un par un.

Dimanche matin, c'est la panique.

WhatsApp Business affiche un message que tout entrepreneur redoute : "Votre compte a été banni pour violation des conditions d'utilisation".

Je n'ai rien posté. Je n'ai envoyé aucun spam. Pourtant, Meta est catégorique : ban définitif. Et avec lui, mon compte publicitaire relié à ce numéro est désactivé de manière irréversible.

Des années de contacts professionnels. Des conversations avec des prospects. L'historique de mes échanges évaporé ( Heureusement j'avais une sauvegarde locale et cloud).

Pour un entrepreneur qui utilise WhatsApp Business pour 80% de sa communication client, c'est une catastrophe numérique.

L'Enquête : Quand le DevOps Devient Detective

N'étant pas du genre à accepter la défaite, j'ai fait ce que tout professionnel de la cybersécurité ferait : j'ai audité le téléphone de fond en comble.

Ce que j'ai découvert dépasse le simple virus. C'est une fraude industrielle organisée.

Les Preuves Accablantes

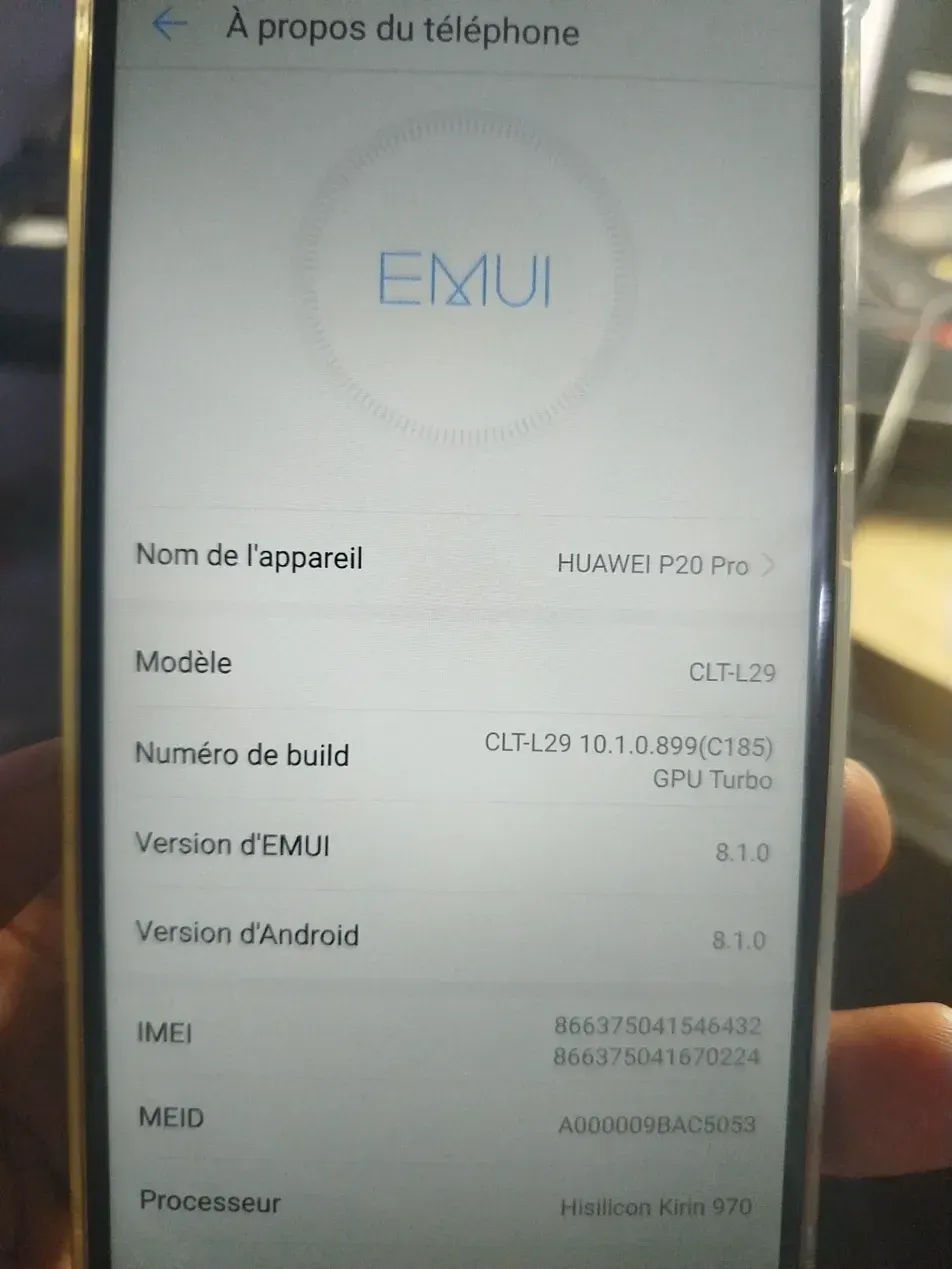

Regardez cette capture d'écran des paramètres "À propos du téléphone" :

🚨 Anomalie #1 : La Version Fantôme

- Affichage : Logo EMUI (suggérant version 10+)

- Réalité : EMUI 8.1.0 / Android 8.1.0

- Problème : EMUI 10 requiert Android 10. Cette incohérence est impossible sur un appareil légitime.

🚨 Anomalie #2 : Le Build Number Maudit

- Build : CLT-L29 10.1.0.899(C185)

- Status : Firmware falsifié documenté par plusieurs chercheurs en sécurité

🚨 Anomalie #3 : Le Mensonge du Stockage

- Vendu comme : 256 GB

- Réalité : 64 GB masqués par modification du firmware

🚨 Anomalie #4 : La Prison Logicielle

- Aucune mise à jour OTA disponible

- USB debugging désactivé et impossible à réactiver

- Bootloader verrouillé empêchant toute ROM custom

Ce que Cache Réellement ce Firmware

Après des heures d'analyse et de recherches, voici ce que j'ai compris :

Ce téléphone a été rootkité au niveau du firmware avant même d'arriver en Côte d'Ivoire. Le malware n'est pas une application qu'on peut désinstaller. Il est intégré dans le système d'exploitation lui-même.

Capacités du rootkit :

- Interception des communications (SMS, appels, données)

- Vol de tokens d'authentification et de sessions actives

- Installation silencieuse d'applications malveillantes

- Bypass des protections Google Play Protect

- Abonnements automatiques à des services premium

- Exfiltration de données vers des serveurs distants

Persistance totale : Même un reset factory ne supprime pas le malware puisqu'il fait partie du firmware de base.

Une Attaque Supply Chain Ciblant l'Afrique

Mon cas n'est pas isolé. C'est un phénomène régional organisé.

Le Précédent Tecno : 53,000 Victimes

En 2019, la BBC et la firme anti-fraude Upstream ont révélé qu'au moins 53,000 téléphones Tecno vendus en Éthiopie, Cameroun, Ghana, Égypte et Afrique du Sud contenaient les malwares Triada et xHelper préinstallés.

Ces malwares :

- S'abonnaient aux utilisateurs à des services payants à leur insu

- Siphonnaient le crédit téléphonique (prépayé)

- Généraient des revenus frauduleux estimés à plusieurs millions de dollars

Transsion, le fabricant de Tecno, a affirmé que le malware avait été injecté "dans la chaîne d'approvisionnement" sans leur connaissance. Une explication qui pose plus de questions qu'elle n'apporte de réponses.

Le Cas Huawei P20 Pro : Une Fraude Documentée

Des experts comme Mutahhar Bashir ont documenté ce firmware spécifique (CLT-L29 10.1.0.899 C185) comme étant une contrefaçon systématique.

Le schéma est toujours le même :

- Approvisionnement : Des téléphones légitimes mais anciens (ou défectueux) sont achetés en gros en Chine

- Modification : Le firmware est remplacé par une version vérolée qui :

- Masque les vrais specs (64GB → 256GB)

- Bloque les mises à jour de sécurité

- Intègre des backdoors et malwares

- Reconditionnement : L'apparence extérieure est restaurée (écran neuf, coque propre)

- Distribution : Export par conteneurs vers l'Afrique de l'Ouest

- Vente : Écoulés sur les marchés locaux comme "bonnes affaires"

Pourquoi l'Afrique ?

Le marché africain est une cible privilégiée pour plusieurs raisons :

📱 Volume massif

Le marché de l'occasion représente 70%+ des ventes de smartphones en Afrique de l'Ouest

💰 Modèle prépayé

98% des abonnements mobiles sont en prépayé, rendant la fraude par micro-transactions très rentable et difficile à tracer

⚖️ Vide réglementaire

Absence de certification obligatoire pour les appareils reconditionnés importés

🎯 Faible sensibilisation

La cybersécurité mobile reste un sujet peu médiatisé auprès du grand public

⚡ Besoin d'urgence

Comme dans mon cas, le besoin immédiat pousse à des achats impulsifs sans vérification

Les Signaux d'Alerte à Connaître

Si j'avais su quoi chercher, j'aurais pu éviter ce piège. Voici votre checklist de sécurité avant tout achat d'occasion :

⚠️ RED FLAGS - Ne pas acheter si :

Au niveau du vendeur :

- ❌ Refuse de vous laisser accéder aux paramètres système

- ❌ Met la pression pour une décision rapide

- ❌ Ne peut pas fournir de preuve d'achat ou d'origine

- ❌ Pratique des prix "trop beaux pour être vrais"

- ❌ A un stock important du même modèle avec des specs similaires

Au niveau de l'appareil :

- ❌ Stockage affiché incohérent avec les modèles officiels du fabricant

- ❌ Version Android plus ancienne que celle prévue pour ce modèle

- ❌ Impossible de vérifier les mises à jour système

- ❌ Google Play Store manquant ou non fonctionnel

- ❌ Logo de démarrage ou animations système "différentes"

- ❌ Build number inconnu des bases de données officielles

✅ Vérifications à faire SUR PLACE

1. Vérifiez la cohérence du système

Paramètres → À propos du téléphone - Notez le Build Number - Vérifiez que Android Version = EMUI Version compatible - Cherchez ce build number sur Google AVANT d'acheter

2. Testez les mises à jour

Paramètres → Mise à jour système - Le téléphone doit au moins chercher des mises à jour - Méfiance si "Aucune mise à jour" sur un ancien modèle

3. Vérifiez le stockage réel

Paramètres → Stockage - Comparez avec les specs officielles du fabricant - 256GB sur un P20 Pro = RED FLAG immédiat

4. Testez USB debugging

Paramètres → Options développeurs → Débogage USB - Doit pouvoir être activé - Connectez à un PC pour vérifier la reconnaissance

5. Vérifiez l'IMEI

Composez *#06# - Vérifiez que l'IMEI correspond à celui sur la boîte/facture - Vérifiez sur imei.info si l'appareil n'est pas blacklisté

Mon Téléphone Était un Mouchard : L'Analyse Post-Mortem

En reconstituant le timeline, voici ce qui s'est probablement passé :

Jour 1 (Vendredi soir) : La phase silencieuse

- Installation de mes comptes

- Le malware collecte mes identifiants, tokens, cookies de session

- Exfiltration vers un serveur C&C (Command & Control)

Jour 2 (Samedi) : L'activation

- Le malware commence à utiliser mes sessions volées

- Tentatives de connexion depuis d'autres IP

- Déclenchement des alertes de sécurité sur mes comptes

Jour 3 (Dimanche) : L'escalade

- Utilisation de mon WhatsApp pour des activités suspectes (spam probable)

- Détection par les algorithmes de Meta

- Ban automatique et définitif

Le piège parfait : Le malware était suffisamment sophistiqué pour ne pas voler mes mots de passe (ce qui m'aurait alerté immédiatement), mais plutôt mes sessions actives et tokens d'authentification. C'est pourquoi je n'ai reçu aucune alerte de "nouveau mot de passe" - techniquement, personne n'avait besoin de mon mot de passe.

Les Recours (Spoiler: Ils Sont Limités)

❌ Ce qui NE fonctionne PAS

Contacter Meta

Leur politique est implacable : les bans WhatsApp Business pour "activité suspecte" sont définitifs et sans appel. J'ai essayé. Réponse automatique. Dossier clos.

Flasher une ROM propre

Le bootloader est verrouillé. Les outils de déblocage nécessitent USB debugging... qui est désactivé. Cercle vicieux.

Se retourner contre le vendeur

Marché informel = aucune garantie, aucun recours légal réaliste. Et même s'il y en avait, prouver le préjudice prend des années.

Reset factory

Inutile. Le malware est dans le firmware de base, pas dans les applications.

✅ Ce qui peut (partiellement) aider

Services de "fix" de firmware

Des techniciens spécialisés comme Mutahhar Bashir proposent de reflasher le firmware avec une version propre. Coût : temps + accès distant à votre PC + ~50-100€.

⚠️ Attention : Cela requiert de faire confiance à un inconnu avec un accès distant à votre ordinateur. Paradoxe de sécurité.

Analyse forensique

Pour les professionnels : documenter l'attaque peut servir de preuve pour :

- Signalements aux autorités

- Sensibilisation publique

- Recherche en cybersécurité

Nouveau numéro, nouveau compte

La solution que j'ai dû adopter : repartir de zéro. Nouveau numéro, nouveau WhatsApp Business, et le long processus de ré-informer tous mes contacts professionnels.

Appel aux Autorités et à l'Écosystème Tech

Cette situation révèle des failles systémiques qui dépassent les cas individuels. Il est temps d'agir collectivement.

🏛️ Aux Régulateurs (ARTCI, Ministère du Numérique)

Il faut un cadre réglementaire pour les appareils reconditionnés :

- Certification obligatoire avant importation

- Laboratoires d'analyse de firmware accessibles aux douanes

- Traçabilité de la chaîne d'approvisionnement

- Sanctions pour les importateurs/distributeurs de devices compromis

📱 Aux Opérateurs Télécoms (Orange CI, MTN, Moov Africa)

Vous avez le pouvoir d'alerter vos abonnés :

- Campagnes SMS de sensibilisation

- Partenariats avec les acteurs de la distribution pour labeliser les revendeurs fiables

- Détection d'activités suspectes liées à des IMEI connus

🛡️ À la Communauté Tech Ivoirienne

Créons une base de connaissance publique :

- Liste collaborative des build numbers vérolés connus

- Partage d'expériences et de cas documentés

- Formations gratuites sur la sécurité mobile

- Pression collective pour faire bouger les lignes

🎓 Aux Associations de Consommateurs

Une campagne nationale de sensibilisation s'impose. Trop de personnes perdent leur crédit, leurs données, leur vie numérique sans comprendre pourquoi.

Ce que J'ai Appris (à Mes Dépens)

1. L'urgence est l'ennemie de la sécurité

J'aurais dû attendre, commander en ligne auprès d'un revendeur agréé, ou emprunter un téléphone temporaire. La pression du moment a court-circuité mon jugement professionnel.

2. "Trop beau pour être vrai" s'applique aussi au tech

Un P20 Pro 256GB à ce prix-là ? Mon radar aurait dû s'allumer. Mais l'urgence + la rationalisation ("c'est peut-être juste un bon vendeur") = mauvaise décision.

3. Même les pros se font avoir

Je gère des infrastructures Kubernetes pour des entreprises critiques. Je forme des ingénieurs à la cybersécurité. Et pourtant, je suis tombé dans le piège. Personne n'est immunisé.

4. La souveraineté numérique commence par le hardware

On parle beaucoup de data sovereignty, de cloud souverain. Mais si nos appareils sont compromis dès l'achat, toutes ces discussions deviennent caduques.

Ne Faites Pas Mon Erreur : Votre Plan d'Action

Si vous envisagez d'acheter un téléphone d'occasion :

Option 1 (Recommandée) : Achat sécurisé

- Revendeurs agréés avec garantie (même si plus cher)

- Plateformes avec politique de retour (Jumia, Amazon, etc.)

- Neuf uniquement si budget le permet

Option 2 (Risquée) : Marché de l'occasion

- Utilisez la checklist de vérification de cet article

- Prenez votre temps, ne cédez pas à la pression

- Si un seul RED FLAG apparaît : FUYEZ

- Préférez les transactions avec facture et garantie vendeur

Si vous avez déjà acheté et suspectez un problème :

- Ne connectez AUCUN compte important tant que vous n'êtes pas sûr

- Vérifiez immédiatement les points de la checklist

- En cas de doute, consultez un professionnel

- N'attendez pas de perdre vos accès comme moi

Si vous êtes déjà victime :

- Déconnectez l'appareil d'Internet immédiatement

- Changez tous vos mots de passe depuis un appareil sûr

- Activez l'authentification à deux facteurs partout où c'est possible

- Contactez votre banque si des infos bancaires étaient sur l'appareil

- Signalez aux plateformes concernées (même si l'issue est incertaine)

- Documentez tout pour d'éventuels recours futurs

Conclusion : Un Coup de Semonce Personnel, Une Alerte Collective

Meta ne débloquera pas mon compte WhatsApp Business. Mon compte publicitaire reste désactivé. J'ai perdu des contacts professionnels irremplaçables.

Le mal est fait.

Mais si cet article peut empêcher ne serait-ce qu'une personne de vivre ce calvaire, alors ce partage n'aura pas été vain.

Cette histoire n'est pas qu'une anecdote personnelle embarrassante. C'est un symptôme d'un problème systémique qui touche toute l'Afrique de l'Ouest. Des milliers de personnes perdent quotidiennement leur crédit téléphonique, leurs données, leur vie numérique, sans comprendre pourquoi.

Nous méritons mieux.

Nous méritons un écosystème tech où acheter un téléphone d'occasion ne signifie pas prendre un risque de sécurité majeur. Où les régulateurs protègent les consommateurs. Où les acteurs de la distribution prennent leurs responsabilités.

En attendant ces changements structurels, la seule protection que nous avons, c'est la connaissance et la vigilance.

Restez vigilants. Partagez cette information. Protégez-vous.

🚨 Vous Avez Vécu une Situation Similaire ?

Je compile des témoignages pour une action collective de sensibilisation.

Contactez-moi : kimana.misago@mplaces.africa

Si vous avez :

- Perdu du crédit de manière inexpliquée

- Vu vos comptes compromis après un achat d'occasion

- Identifié un firmware vérolé

- Des informations sur ces réseaux de distribution

Votre témoignage compte. Ensemble, nous pouvons faire pression pour que les choses changent.

Partagez cet article pour protéger votre entourage professionnel et familial. Un simple partage peut sauver quelqu'un de perdre son business comme j'ai perdu une partie du mien.

Liens utiles :

- Ministry of Solution - Huawei P20 Pro Fake Firmware Guide

- BBC News - Malware found on African phones

- Upstream Security Report

#CyberSecurityCI #AbidjanTech #DevOps #Rootkit #ZeroDay #WhatsAppBusiness #InfoSec #WestAfrica #DigitalSovereignty